Locator pinter AirTag henteu acan aya di pasar salami dua minggu sareng parantos diretas. Ieu diurus ku ahli kaamanan Jerman Thomas Roth, anu nganggo nickname Stack Smashing, anu tiasa nembus langsung kana mikrokontroler teras ngarobih firmware na. Ahli ngawartosan ngeunaan sadayana ngalangkungan tulisan dina Twitter. Éta intrusion kana mikrokontroler anu ngamungkinkeun anjeunna ngarobih alamat URL dimana AirTag teras nujul dina modeu leungitna.

Yesss!!! Saatos sababaraha jam nyobian (jeung bricking 2 AirTags) Kuring junun megatkeun kana mikrokontroler tina AirTag! 🥳🥳🥳

/cc @colinoflynn @LennertWo pic.twitter.com/zGALc2S2Ph

- stacksmashing (@ghidraninja) Bisa 8, 2021

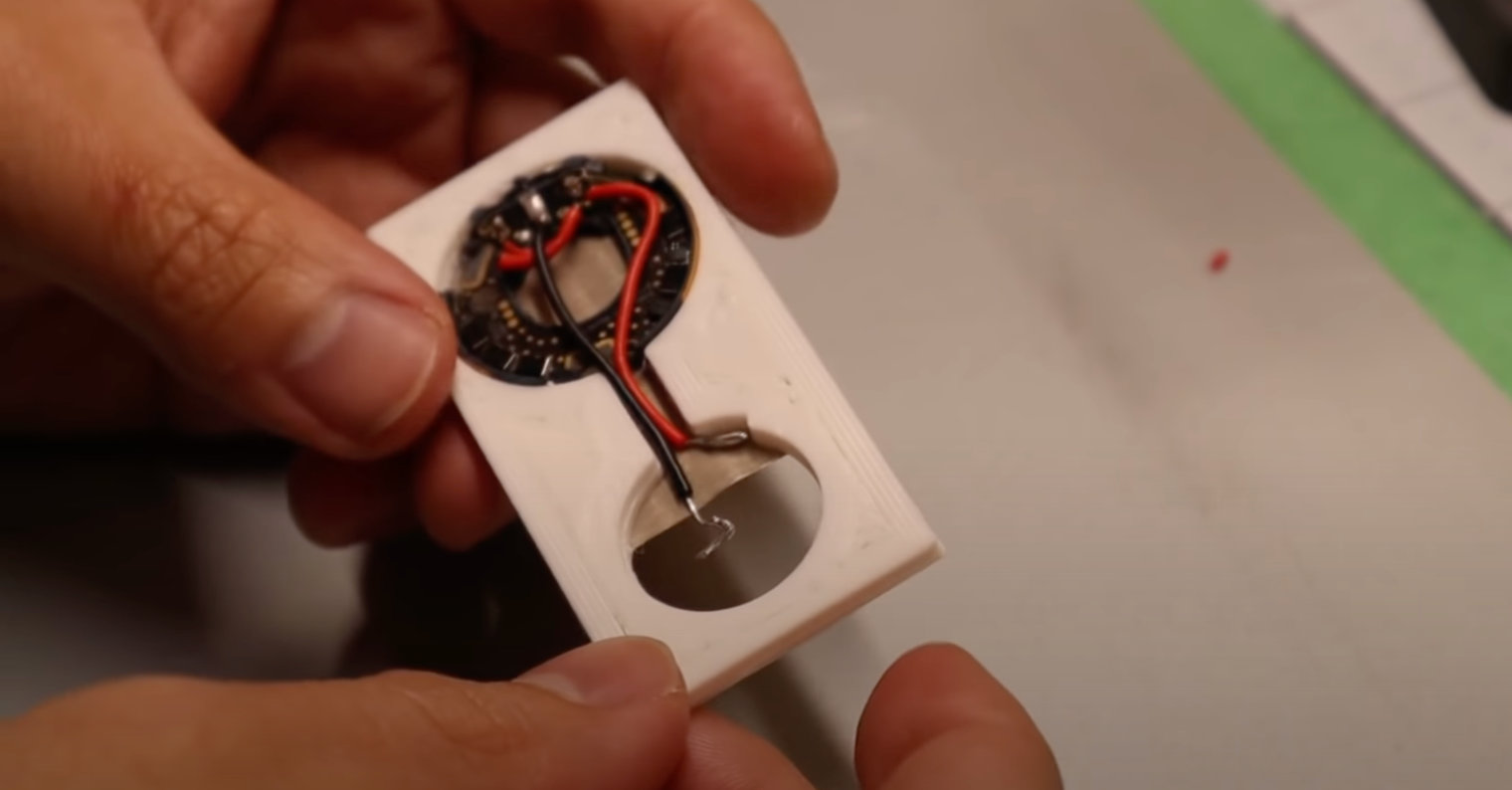

Dina prakna, éta tiasa dianggo supados nalika locator sapertos aya dina modeu leungitna, aya anu mendakanana sareng nempatkeun kana iPhonena (pikeun komunikasi via NFC), telepon bakal nawiskeun aranjeunna pikeun muka halaman wéb. Ieu kumaha produkna tiasa dianggo sacara normal, nalika éta nujul kana inpormasi anu diasupkeun langsung ku nu boga aslina. Atoh, parobahan ieu ngamungkinkeun hacker milih URL mana waé. Pamaké anu salajengna mendakan AirTag tiasa ngaksés halaman wéb mana waé. Roth ogé ngabagikeun pidéo pondok dina Twitter (tingali di handap) anu nunjukkeun bédana antara AirTag anu normal sareng anu diretas. Dina waktos anu sami, urang henteu kedah hilap nyebatkeun yén ngarobih kana mikrokontroler mangrupikeun halangan anu paling ageung pikeun ngamanipulasi hardware alat, anu ayeuna parantos dilakukeun.

Tangtosna, imperfection ieu gampang dieksploitasi sareng tiasa bahaya dina panangan anu salah. Peretas tiasa nganggo prosedur ieu, contona, pikeun phishing, dimana aranjeunna bakal mamingan data sénsitip ti korban. Dina waktos anu sami, éta muka panto pikeun peminat sanés anu ayeuna tiasa ngamimitian ngarobih AirTag. Kumaha Apple bakal nungkulan ieu teu jelas ayeuna. Skenario kasus anu paling parah nyaéta yén locator anu dirobih ku cara ieu masih bakal tiasa dianggo sapinuhna sareng teu tiasa diblokir jarak jauh dina jaringan Teangan Abdi. Pilihan kadua disada hadé. Numutkeun anjeunna, raksasa ti Cupertino tiasa ngubaran kanyataan ieu ngalangkungan pembaruan parangkat lunak.

Ngawangun démo gancang: AirTag kalayan URL NFC anu dirobih 😎

(Kabel ukur dianggo pikeun kakuatan) pic.twitter.com/DrMIK49Tu0

- stacksmashing (@ghidraninja) Bisa 8, 2021

Bisa jadi kapentingan anjeun

Ngan sensasi, hiji gelembung unnecessarily inflated. Ieu henteu gaduh pangaruh anu ageung kana tujuan utami AirTag. Ku teu sangka urang kudu salempang ngeunaan sababaraha Hacking massa fobs konci urang pisan.

Sarta naon anu anjeunna ngahontal? Abdi henteu ningali kumaha éta hadé pikeun saha waé.

Leres, éta kaamanan Apple anu kasohor :-(

Pikeun kuring, AirTag mangrupikeun alat anu teu aya gunana! Aya seueur anu sanés dina pasaran, kalayan fungsi anu sami, sareng salaku bonus pikeun sapertilu tina harga :-)